Las botnets son una fuente importante de malware, ransomware, spam y más

. Pero, ¿Qué es una red de bots? ¿Cómo llegan a existir? ¿Quién los controla? ¿Cómo podemos detenerlas?

Uno de mis términos favoritos de ciberseguridad es la palabra botnet. El término evoca a todo tipo de pensamientos: Robots interconectados, legiones de trabajadores en red que se impulsan simultáneamente hacia un solo objetivo.

Curiosamente, la imagen que evoca la palabra es similar a lo que es una botnet, al menos en términos indirectos.

Las botnets o red de bots representan una gran cantidad de poder de cómputo en todo el mundo y ese poder es regularmente (quizás incluso consistentemente) una gran fuente de malware, ransomware, spam y más.

Pero, ¿Cómo surgen las botnets? ¿Quién las controla? ¿Cómo podemos detenerlas?

¿Qué es una red de bots?

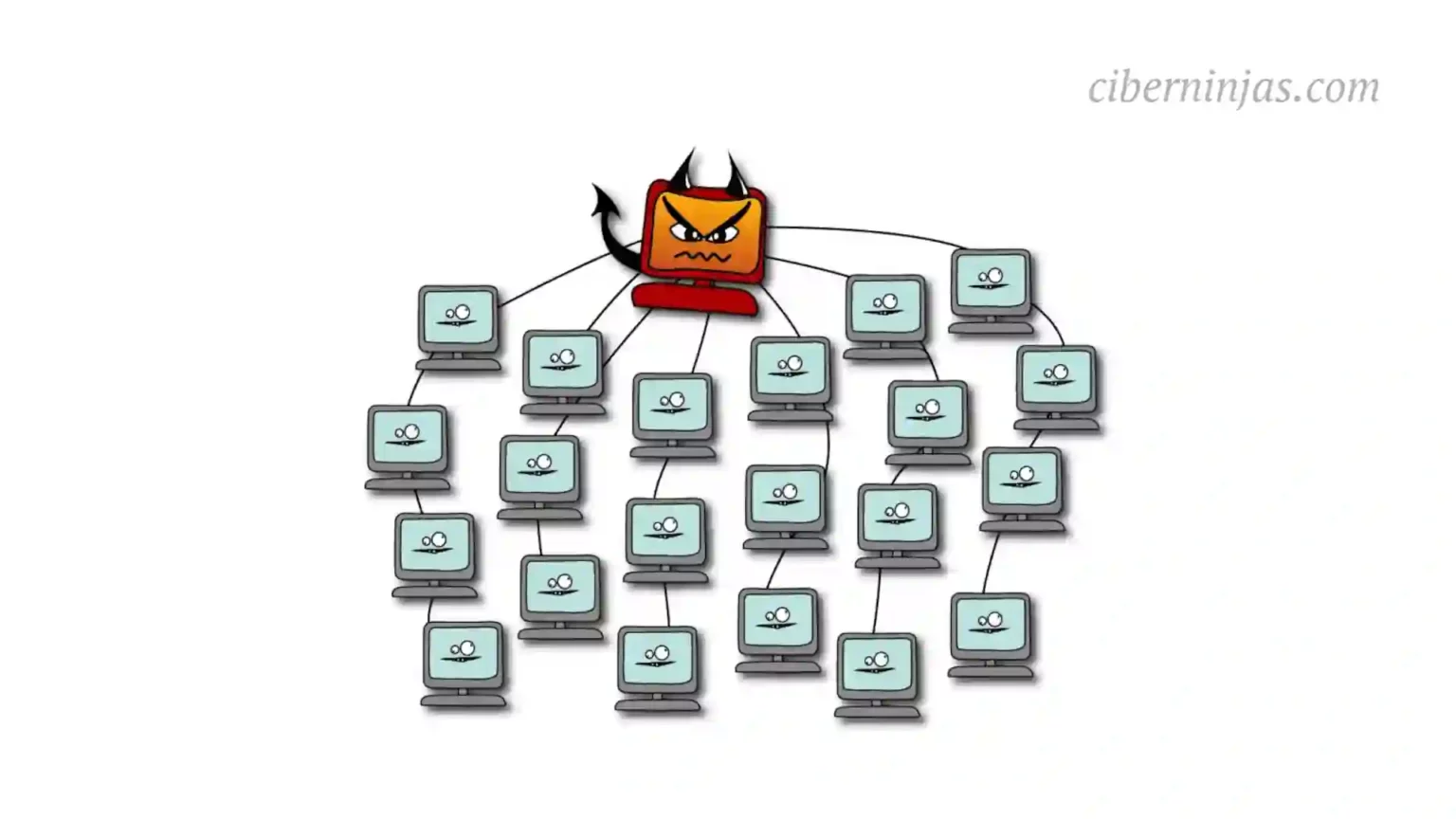

La definición de botnet (red de bots) establece que una botnet es una colección de dispositivos conectados a Internet que pueden incluir PC, servidores, dispositivos móviles y dispositivos de IoT que están infectados y controlados por un tipo común de malware.

Los usuarios, a menudo desconocen cuando una botnet infecta su sistema.

Los dispositivos dentro de una red de bots no suelen estar dentro por su propia voluntad. Los dispositivos infectados con ciertas variantes de malware están controlados por actores de amenazas remotos, también conocidos como ciberdelincuentes.

El malware oculta las actividades maliciosas de la red de bots en el dispositivo, lo que hace que el propietario desconozca su función en la red. Podría estar enviando spam continuamente mientras se agradan la red, sin que el usuario se diese cuenta.

Por ello, en el argot del ámbito de la ciberseguridad se conocen a los dispositivos infectados mediante botnets como zombis.

¿Qué hace una red de bots?

Una red de bots tiene varias complejas funciones según el deseo del operador de la red de bots.

Por ejemplo, los operadores de redes de bots que envían spam médico a ciudadanos estadounidenses también son dueños de las farmacias de imitación que entregan los productos (Oh, sí, tienes productos reales al final del correo electrónico).

Las principales botnets han cambiado ligeramente de dirección en los últimos años. Mientras que el spam médico y otros tipos similares fueron extremadamente rentables durante mucho tiempo, las medidas enérgicas del gobierno en varios países erosionaron las ganancias.

Como tal, la cantidad de correos electrónicos que contienen un archivo adjunto malicioso aumentó a uno de entre cada 359 correos electrónicos.

Diferentes usos de una botnet

Los operadores de botnets suelen convertir sus redes en varias de estas funciones para generar una mayor cantidad de beneficios.

1. Spam

Envío de grandes volúmenes de spam por todo el mundo.

2. Malware

Entrega de malware y spyware a máquinas vulnerables. Los recursos de botnets son comprados y vendidos por malhechores para promover sus empresas criminales.

3. Datos

Captura de contraseñas y otra información privada. Esto enlaza con lo anterior.

4. Fraude de clics

Un dispositivo infectado visita sitios web para generar tráfico web e impresiones publicitarias falsas.

4. Minado de criptomonedas

Los controladores de botnet dirigen los dispositivos infectados para extraer Bitcoin y otras criptomonedas para generar ganancias en silencio.

5. Ataques DDoS en cubierto

Los operadores de botnets dirigen el poder de los dispositivos infectados a objetivos específicos, desconectándolos en ataques distribuidos de denegación de servicio DDOS.

¿Qué aspecto tiene una red de bots?

Sabemos que una botnet es una red de ordenadores infectados. Sin embargo, es interesante considerar los componentes centrales y la arquitectura real de la red de bots.

Arquitectura de una botnet

Hay dos arquitecturas principales en las redes de bots: Modelo cliente servidor o peer-to-peer.

Modelo cliente-servidor

Una botnet cliente-servidor generalmente usa un cliente de chat (anteriormente IRC, pero las botnets modernas han hecho uso de Telegram y otros servicios de mensajería cifrada) un dominio o un sitio web para comunicarse con la red.

El operador envía un mensaje al servidor y lo transmite a los clientes que ejecutan el comando.

Aunque la infraestructura de la red de bots varía entre básica y muy compleja, con un esfuerzo focalizado se puede llegar a desactivar una red de bots cliente-servidor.

Peer-to-Peer

Una botnet peer-to-peer (P2P) intenta detener los programas de seguridad y los investigadores que identifican servidores C2 específicos mediante la creación de una red descentralizada.

Una red P2P es más avanzada, en algunos aspectos, que el modelo cliente-servidor y además su arquitectura difiere de cómo la mayoría se la imagina.

En lugar de una única red de dispositivos infectados interconectados que se comunican a través de direcciones IP, los operadores prefieren utilizar dispositivos zombis conectados a nodos, que a su vez están conectados entre sí y con el servidor de comunicaciones principal.

La idea es lograr que existan suficientes nodos interconectados, pero a su vez lo suficientemente separados como para que sea demasiado complejo el poder desconectarlos a la hora de realizar una limpieza de la red.

Comando y control

Los protocolos de Comando y Control, pueden proveer de varias metodologías diferentes, a saber:

Dominios

Algunas botnets grandes usan dominios en lugar de un cliente de mensajería para encargarse de tomar el control.

Los dispositivos infectados acceden a un dominio específico que proporciona una lista de comandos de control, lo que permite realizar fácilmente cambios y actualizaciones sobre la marcha.

La desventaja es el enorme requerimiento de ancho de banda para grandes botnets, así como la relativa facilidad con la que se cierran los dominios de control sospechosos.

Algunos operadores utilizan el llamado alojamiento a prueba de balas para operar fuera de la jurisdicción de países con estrictas leyes penales de Internet.

P2P

Un protocolo P2P generalmente implementa la firma digital mediante cifrado asimétrico (una clave pública y otra privada).

Es decir, mientras el operador posee la clave privada, es extremadamente difícil (esencialmente imposible) que cualquier otra persona emita diferentes comandos a la red de bots.

Del mismo modo, la falta de un único servidor definido hace que atacar y destruir una botnet P2P sea más difícil que sus contrapartes.

Telnet

Las botnets de Telnet son relativamente simples y utilizan un script para escanear rangos de IP en busca de inicios de sesión de servidor SSH y telnet predeterminados para agregar dispositivos vulnerables para agregar bots.

IRC

Las redes IRC ofrecen un método de comunicación de ancho de banda extremadamente bajo para el protocolo C2.

La capacidad de cambiar rápidamente de canal otorga cierta seguridad adicional a los operadores de botnets, pero también significa que los clientes infectados pueden aislarse fácilmente de la botnet si no reciben información actualizada del canal.

El tráfico IRC es relativamente fácil de examinar y aislar, lo que significa que muchos operadores se han alejado de este método.

Además, de por ser uno de los canales menos utilizados en la actualidad.

Otros

A lo largo de los años, hemos visto a los operadores de botnets utilizar algunos canales de comando y control interesantes.

Los que me vienen a la mente al instante son los canales de redes sociales, como la red de bots Android Twitoor controlada a través de Twitter o el Mac.Backdoor.iWorm que explotó el subreddit de la lista de servidores de Minecraft para recuperar direcciones IP para su red.

Instagram tampoco se libra. En 2017, Turla, un grupo de ciberespionaje con estrechos vínculos con la inteligencia rusa, estaba usando comentarios en las fotos de Instagram de Britney Spears para almacenar la ubicación de un servidor C2 de distribución de malware.

Zombis

La última pieza del rompecabezas de la botnet son los dispositivos infectados (es decir, los zombis).

Los operadores de botnets buscan e infectan deliberadamente dispositivos vulnerables para expandir su poder operativo.

La gran mayoría de las veces, los propietarios de dispositivos zombis desconocen su papel en la red de bots. A veces, sin embargo, el malware de botnet actúa como conducto para otras variantes de malware.

¿Qué tipos de dispositivos participan de una botnet?

Los dispositivos en red se conectan a Internet a un ritmo sorprendente. Y las botnets no solo están a la caza de una PC o Mac.

Como leerás más adelante, los dispositivos de IoT son tan susceptibles (si no más) a las variantes de malware de botnet. Son especialmente buscados por su terrible seguridad.

Los teléfonos inteligentes y las tablets tampoco son seguros. Android ha visto varias botnets en los últimos años. Los smartphone son un objetivo fácil, puesto que los smartphone más antiguos se quedan con el SO desactualizado y eso les hace ser un objetivo principal de los piratas cibernéticos.

E incluso, iOS, tampoco se ha librado de ser objetivo de las botnet.

Otro objetivo principal del dispositivo botnet son los routers vulnerables. Los enrutadores que ejecutan firmware antiguo e inseguro son objetivos fáciles para las botnets y muchos propietarios no se darán cuenta de que su portal de Internet contiene una infección.

Del mismo modo, una cantidad asombrosa de usuarios de Internet no cambia la configuración predeterminada en sus routers después de la instalación, al igual que en los dispositivos IoT.

Esto permite que el malware se propague a un ritmo asombroso y se encuentre poca resistencia ante la infección de miles de dispositivos.

¿Cómo derribar una red de bots?

Derribar una botnet no es una tarea fácil, por varias razones. A veces, la arquitectura de la red de bots permite que un operador se reconstruya rápidamente.

En otras ocasiones, la red de bots es simplemente demasiado grande para derribarla de un solo golpe. La mayoría de los derribos de botnets requieren la coordinación entre los investigadores de seguridad, las agencias gubernamentales y otros piratas informáticos.

Un problema importante al que se enfrentan los investigadores de seguridad es la relativa facilidad con la que varios operadores inician operaciones utilizando el mismo malware.

GameOverZeus

Veamos un ejemplo de eliminación de unared de bots. En este caso, la botnet de bots GameOver Zeus (GOZ).

GOZ fue una de las botnets de más gran propagación hace unos años y se cree que puedo alcanzar a tener más de un millón de dispositivos infectados.

El uso principal de la red de bots era el robo de dinero (gracias a distribuir el ransomware CryptoLocker) y enviar correos no deseados.

Al usar un sofisticado algoritmo de generación de dominios de igual a igual, la botnet de GOZ parecía ser imparable.

El algoritmo de generación de dominios permitía que la red de bots generase previamente largas listas de dominios para usar como “puntos de encuentro” para el malware de la red de bots.

Luego, múltiples puntos de encuentro se encargaban de hacer que la detención de la propagación fuese casi imposible, ya que solo los operadores conocen las listas de los dominios.

En 2014, un equipo de investigadores de seguridad, trabajando en conjunto con el FBI y otras agencias internacionales; finalmente forzaron a GameOver Zeus a desconectarse.

No fue fácil. Después de observar las secuencias de registro de dominios, el equipo registró unos 150.000 dominios en los seis meses previos al inicio de la operación, y eso se utilizó para bloquear a cualquier registro de dominio futuro de los operadores de la botnet.

A continuación, varios ISP otorgaron el control operativo de los nodos proxy de GOZ, utilizados por los operadores de botnets para comunicarse entre los servidores de comando y control y la botnet real.

El propietario de la red de bots, Evgeniy Bogachev (alias en línea Slavik) se dio cuenta de que el derribo iba a ser una realidad después de una hora e intentó defenderse durante otras cuatro o cinco horas antes de “conceder” la derrota.

Posteriormente, los investigadores pudieron descifrar el notorio cifrado del ransomware CryptoLocker, creando herramientas de descifrado gratuitas para todas las posibles víctimas.

Las botnets de IoT

Pero no todas las botnets son iguales. Cuando una botnet llega a su fin, otro operador comienza a lanzar nuevas amenazas. En 2016, la botnet más grande y más mala fue Mirai.

Antes de su desmantelamiento parcial, la red de bots Mirai basada en el Internet de las cosas, golpeó a varios objetivos destacados con asombrosos ataques DDoS.

Uno de esos ataques golpeó el blog del investigador de seguridad Brian Krebs con 620 Gbps, lo que eventualmente obligó a la protección DDoS de Krebs a dejarlo como cliente.

Otro ataque en los siguientes días también golpeó al proveedor francés de alojamiento en la nube OVH con 1,2 Tbps en el ataque más grande jamás visto de por entonces.

Aunque Mirai no estuvo ni cerca de ser la botnet más grande jamás vista, produjo los ataques más grandes. Mirai hizo un uso devastador de las franjas de dispositivos IoT ridículamente inseguros, utilizando una lista de 62 contraseñas predeterminadas inseguras para acumular dispositivos (admin/admin estaba en la parte superior de la lista, imagínate).

¿Cómo mantenerse a salvo de una red de bots?

Hemos aprendido sobre lo que hace una botnet, cómo se destribuye y más. Pero, ¿Cómo evitar que tu dispositivo se convierta en parte de una?

Bueno, la primera respuesta es simple: Actualizar el sistema. Las actualizaciones periódicas reparan agujeros vulnerables en su sistema operativo y a su vez, abren caminos para la explotación.

El segundo es descargar y actualizar un programa antivirus y también un programa antimalware. Existen numerosas suites antivirus gratuitas que ofrecen una excelente protección de bajo impacto.

Por ejemplo, Malwarebytes se encarga de brindar protección contra malware.

Finalmente, preocúpate un poco por la seguridad del navegador. Los kits de explotación desde el navegador ya son algo habitual, pero se pueden evitar fácilmente cuando utilizas una extensión de bloqueo de secuencias de comandos como Adblock, uBlock Origin u Popper.

Espero que te guste este artículo y pronto seguiré con más explicaciones sencillas sobre temas complejos de ciberseguridad, para que todas las personas puedan llegar a comprenderlo en profundidad.