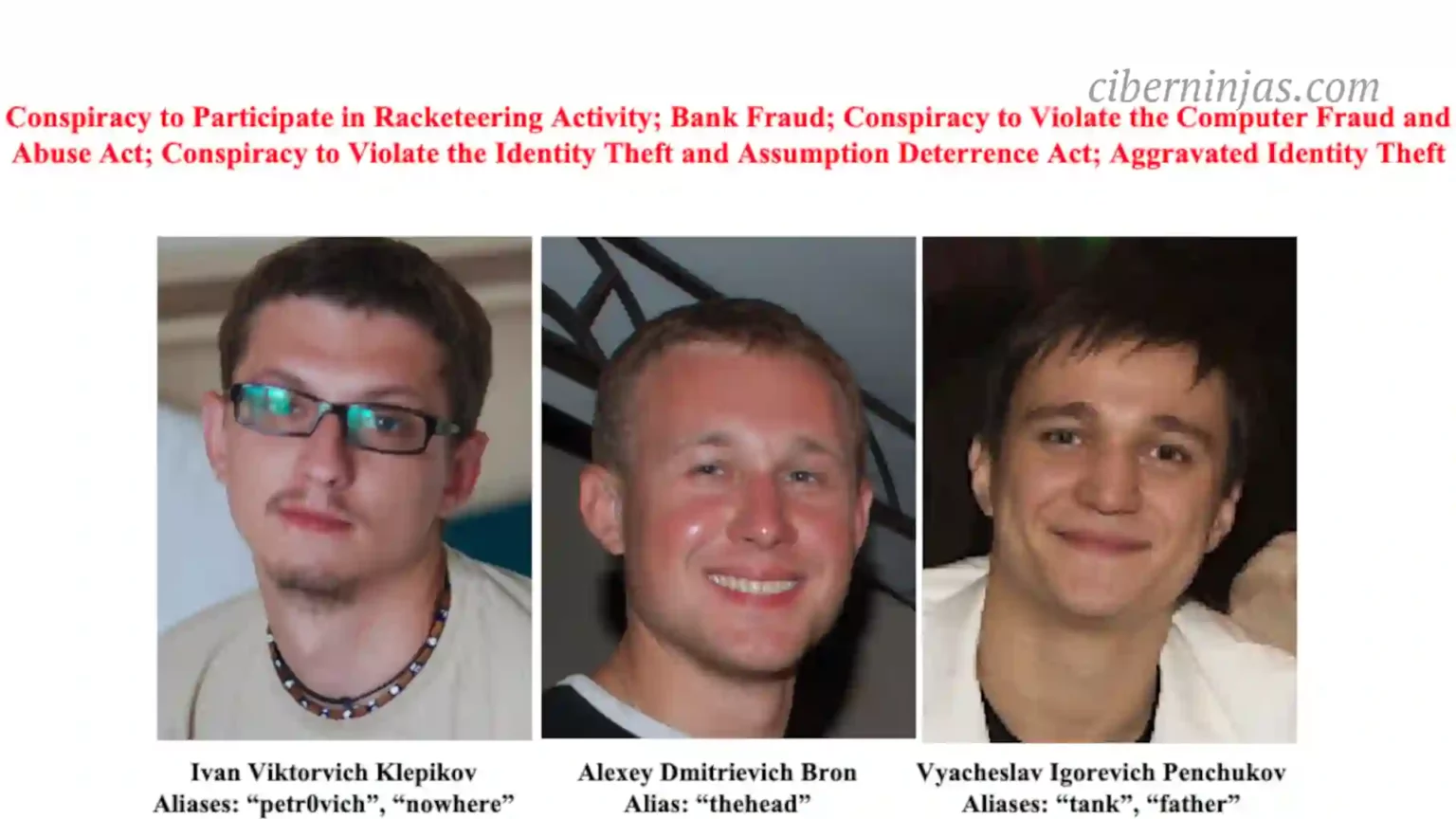

El ciudadano ucraniano Vyacheslav Igorevich Penchukov, uno de los jefes de la famosa banda de ciberdelincuentes JabberZeus, se declaró culpable de cargos relacionados con sus funciones de liderazgo en los grupos de malware Zeus e IcedID.

Penchukov (también conocido como ‘tanque’ y ‘padre’) fue arrestado en Suiza en octubre de 2022 mientras viajaba para encontrarse con su esposa en Ginebra y extraditado a Estados Unidos en 2023.

El Departamento de Justicia de Estados Unidos lo acusó por primera vez en 2012 por su participación en la operación de malware Zeus y el robo de millones de dólares utilizando números de identificación personal, números de cuentas bancarias, credenciales y otra información confidencial robada de dispositivos infectados.

Varias fuentes también han citado que Penchukov era parte del liderazgo de las operaciones de ransomware Maze y Egregor. Maze fue la primera banda de ransomware involucrada en ataques de doble extorsión en los que se utilizaron datos robados como palanca para presionar a las víctimas.

Posteriormente, el ransomware Maze pasó a llamarse Egregor y Sekhmet para evadir la aplicación de la ley. A pesar de esto, Penchukov estaba entre los sospechosos arrestados en enero de 2021 por la policía ucraniana como parte de una operación internacional conjunta dirigida a la banda de ransomware Egregor.

Sin embargo, como informó el periodista de investigación Brian Krebs, evadió el procesamiento utilizando sus conexiones políticas incluido el difunto hijo del ex presidente ucraniano Viktor Yanukovich.

Penchukov también formó parte del liderazgo de la operación de malware IcedID (también conocido como Bokbot) después de ser agregado a la lista de ciberdelicuentes más buscados del FBI entre noviembre de 2018 y febrero de 2021.

Él y sus cómplices utilizaron el malware para robar información confidencial de las víctimas, incluidas las credenciales de cuentas bancarias y para proporcionar a otros ciberdelincuentes acceso a sistemas comprometidos para implementar cargas maliciosas adicionales como ransomware.

“Vyacheslav Igorevich Penchukov era líder de dos prolíficos grupos de malware que infectaron miles de computadoras con software malicioso. Estos grupos criminales robaron millones de dólares a sus víctimas e incluso atacaron un importante hospital con ransomware, dejándolo incapaz de brindar atención crítica a los pacientes durante durante dos semanas”, según la Fiscal General Adjunta Interina Nicole M. Argentieri.

Antes de su arresto y extradición a los Estados Unidos, el acusado fue un fugitivo en la lista de los más buscados del FBI durante casi una década.

Penchukov se declaró culpable de un cargo de conspiración relacionado con el crimen organizado en virtud de la Ley de Organizaciones Corruptas e Influenciadas por Racketeers (RICO) por su papel de liderazgo en la operación Zeus y de otro cargo de conspiración para cometer fraude electrónico por su papel de liderazgo del grupo de malware IcedIDgrupo.

Penchukov, cuya sentencia está prevista para el 9 de mayo, se enfrenta a una posible pena máxima de 20 años de prisión por cargo con un máximo de pena de prisión de 40 años.