Investigadores de seguridad cibernética de Symantic han descubierto un malware inusual que extrae datos en computadoras con Windows y permite la ejecución de código arbitrario.

El programa está integrado en Microsoft Internet Information Services (IIS) y crea una puerta trasera a través de la cual se puede interceptar el tráfico.

IIS es un servidor web de propósito general en las computadoras con Windows. Acepta solicitudes de clientes remotos y devuelve respuestas. Según Netcraft, en julio de 2021 había 51,6 millones de instancias de IIS que se ejecutaban en 13,5 millones de dominios únicos.

10 Hackers Informáticos más Importantes de la Historia

El servidor tiene una función llamada almacenamiento en búfer de eventos de solicitud fallida (FREB), que se utiliza para diagnosticar errores y recopilar datos sobre solicitudes web de clientes remotos: Sus direcciones IP, puertos, encabezados HTTP y cookies.

Al depurar, el administrador extrae solicitudes que coinciden con ciertos criterios del búfer y las escribe en el disco. Esto ayuda, por ejemplo, a solucionar las causas de los errores 401 (no autorizado) y 404 (no encontrado) así como solicitudes suspendidas o canceladas.

Los atacantes desconocidos descubrieron cómo explotar la función FREB para enviar y ejecutar código malicioso y extraer datos en un área protegida de una red comprometida: El mecanismo se combina con solicitudes legítimas y proporciona un nuevo nivel de penetración en la red.

6 Mejores Lenguajes de Programación para Criptografía 2024

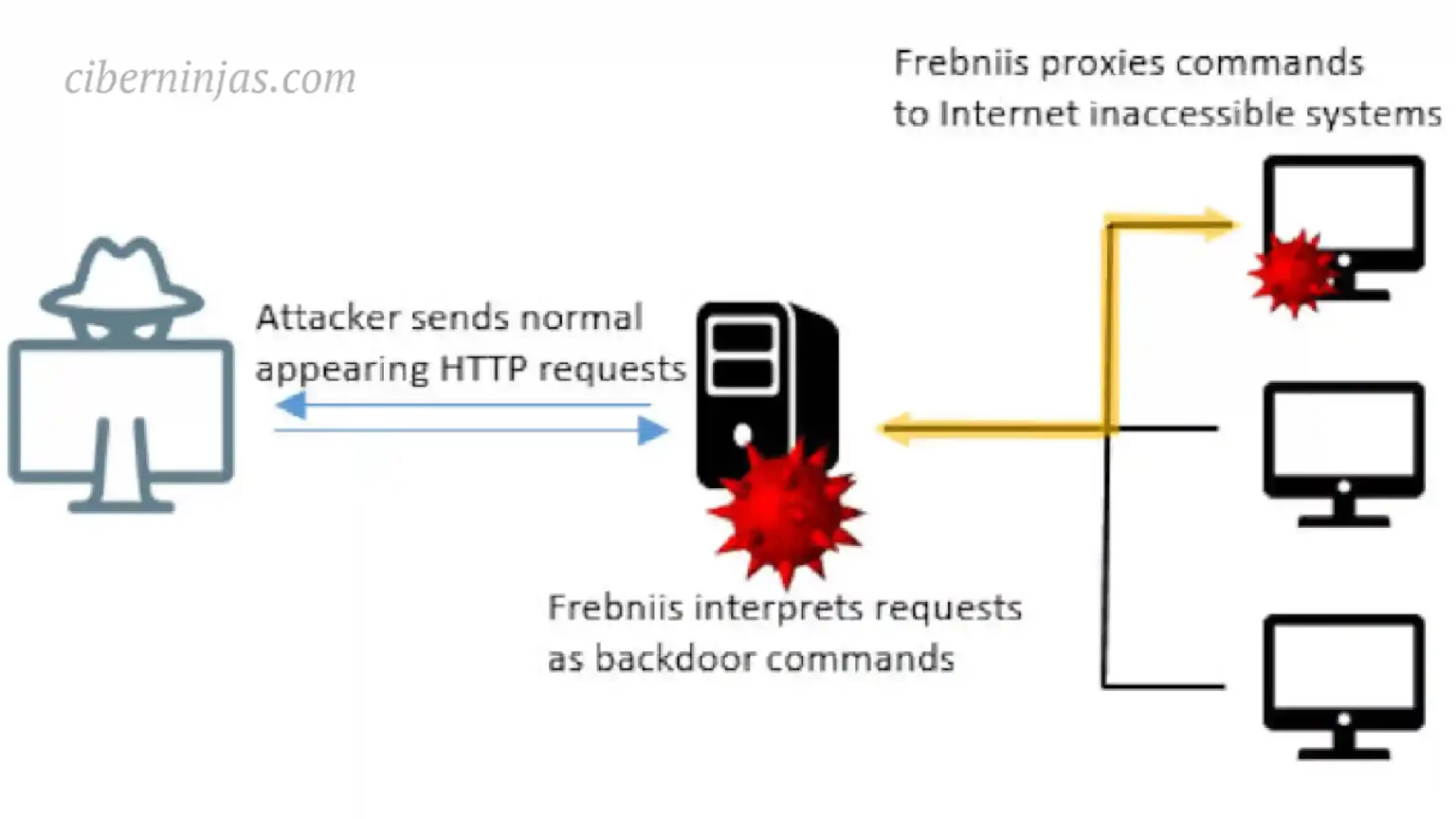

El software que opera este método recibió el nombre de Frebniis: Enciende FREB en la computadora, intercepta la ejecución de la función, inyecta código malicioso en la memoria del proceso IIS y lo inicia.

Esto permite que el programa controle todas las solicitudes HTTP al servidor. No se crean archivos en el sistema, ni se inician procesos sospechosos en la memoria, por lo que Frebniis es único a su manera.

Frebniis rastrea todas las solicitudes HTTP POST a los archivos logon.aspx o default.aspx y permite a los atacantes agregarles nuevos parámetros, por ejemplo, un valor de contraseña. Si se otorga acceso, Frebniis descifra y ejecuta el código .NET que controla todas las funciones de la puerta trasera, sin guardar ningún archivo en el disco.

10 Principales Tendencias Laborales de Hacking Ético 2024

Este código inicia primero un proxy que permite que un servidor IIS comprometido interactúe o se comunique con recursos internos a los que no se puede acceder directamente desde Internet. En segundo lugar, ofrece la ejecución de código arbitrario en IIS: Al enviar una solicitud con código C# a los archivos logon.aspx o default.aspx.

Frebniis decodifica automáticamente el código y lo ejecuta directamente en la RAM, donde es extremadamente difícil encontrarlo; todavía no está claro qué tan extendido está Frebniis en la actualidad.

https://ciberninjas.com/kevin-mitnick/

Relacionado

5 Pasos para Mejorar la Seguridad en Microsoft Teams En un mundo donde la comunicación digital es fundamental para la productividad empresarial, las aplicaciones de chat SaaS como Microsoft Teams, se han convertido en una herramienta indispensable. Sin embargo, con esta dependencia creciente también vienen riesgos significativos de seguridad cibernética que a menudo son subestimados. En un reciente ataque que tuvo lugar en Microsoft Teams, los atacantes aprovecharon la plataforma para enviar más de 1.000 ¡SEGUIR LEYENDO!

Abusan de la Nerramienta “Comando no Encontrado” en Ubuntu para Propagar Malware Una falla lógica entre el sistema de sugerencia de paquetes de 'comando no encontrado' de Ubuntu y el repositorio de paquetes instantáneos podría permitir a los atacantes promocionar paquetes de Linux maliciosos entre usuarios desprevenidos. El problema surge de la capacidad de la utilidad para sugerir paquetes instantáneos para la instalación cuando faltan sin un mecanismo de validación para garantizar que los paquetes sean auténticos y ¡SEGUIR LEYENDO!

ClamAV: El antivirus de código abierto para detectar troyanos, virus, malware, etc ClamAV es un motor antivirus de código abierto para detectar troyanos, virus, malware y otras amenazas maliciosas. ClamAV es un código abierto (GPL) motor anti-virus utilizado en una variedad de situaciones, incluyendo análisis de correo electrónico, la exploración web, y la seguridad de punto final. ClamAV proporciona una serie de utilidades que incluyen un demonio multiproceso flexible y escalable, un escáner de línea de comandos y ¡SEGUIR LEYENDO!

Anuncios de Facebook Impulsa el Nuevo Malware de Robo de Contraseñas Ov3r_Stealer Un nuevo malware para robar contraseñas llamado Ov3r_Stealer se está propagando a través de anuncios de trabajo falsos en Facebook, con el objetivo de robar credenciales de cuentas y criptomonedas. Los anuncios de trabajo falsos son para puestos gerenciales y llevan a los usuarios a una URL de Discord donde un script de PowerShell descarga la carga útil del malware desde un repositorio de GitHub. Los ¡SEGUIR LEYENDO!

Aplicaciones de Android Plagadas de Malware detectadas en Google Play Un troyano de acceso remoto (RAT) de Android llamado VajraSpy fue encontrado en 12 aplicaciones maliciosas, seis de las cuales estuvieron disponibles en Google Play desde el 1 de abril de 2021 hasta el 10 de septiembre de 2023. Descubrimiento del malware El investigador de ESET, Lukas Stefanko, identificó 12 aplicaciones maliciosas para Android que contenían el mismo código RAT VajraSpy. Sorprendentemente, seis de estas aplicaciones ¡SEGUIR LEYENDO!