La campaña de phishing del malware IceXLoader ha infectado a miles de usuarios domésticos y corporativos con una nueva versión del malware.

Los autores de IceXLoader, cargador de malware descubierto por primera vez este verano, lanzaron una nueva versión -la 3.3.3- mejorando la funcionalidad de la herramienta e introduciendo una cadena de entrega de varias etapas.

El descubrimiento del malware basado en Nim se produjo en junio de 2022 cuando IceXLoader estaba en la versión 3.0 pero al cargador le faltaban funciones clave y en general, parecía aúnn trabajo en progreso.

¿Cómo usar Malwarebytes AntiMalware para buscar malware no deseado?

Minerva Labs publicó una nueva publicación recientemente, advirtiendo que la última versión de IceXLoader marcaba una salida de la etapa de desarrollo beta del proyecto.

Para un cargador de malware que se promociona de manera tan agresiva en el cibercrimen clandestino, cualquier desarrollo de este tipo es significativo y podría conducir a un repunte repentino en su despliegue.

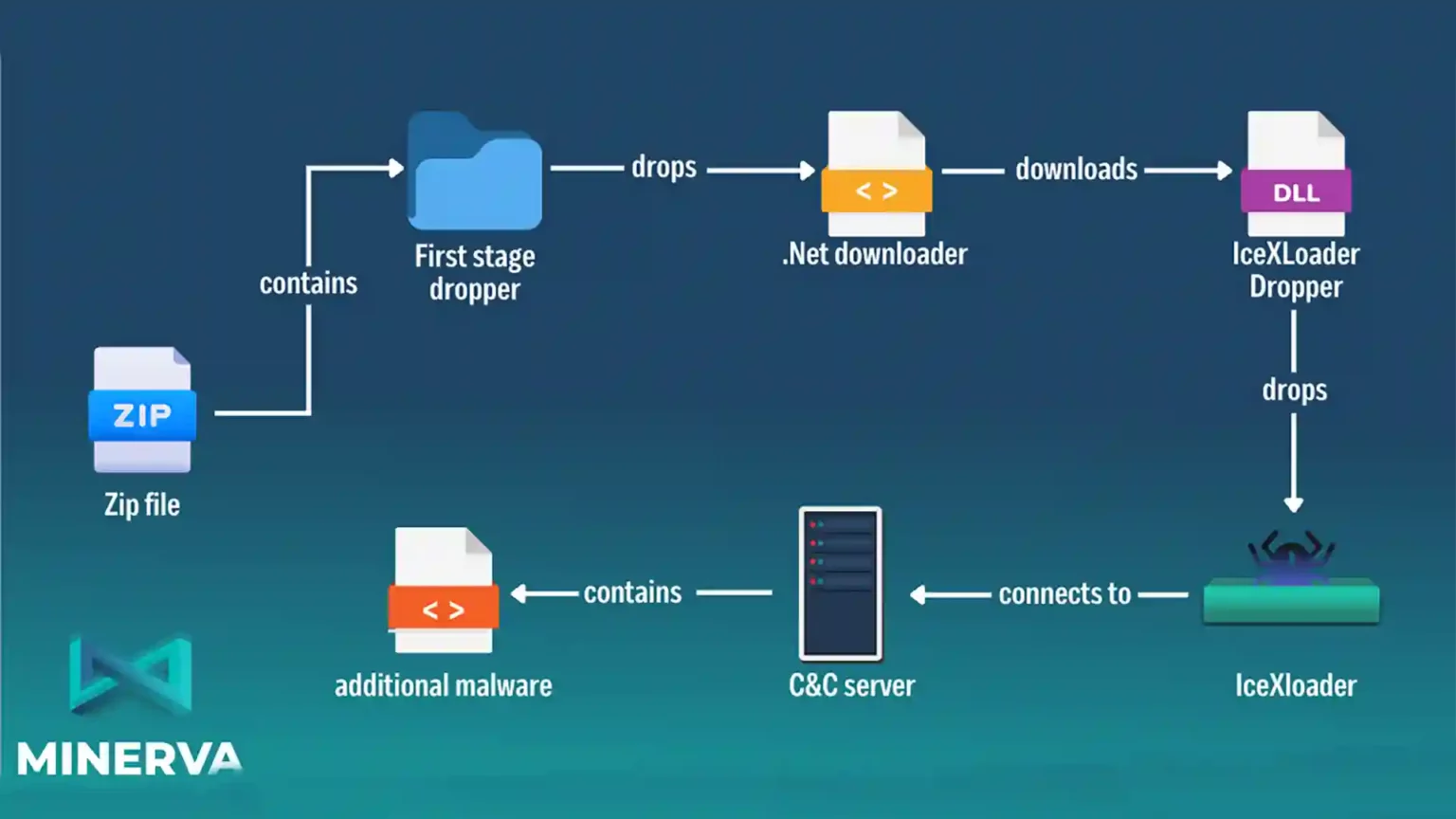

Cadena de entrega actual

La infección comienza con la llegada de un archivo ZIP a través de un correo electrónico de phishing que contiene el extractor de primera etapa.

El extractor crea una nueva carpeta oculta (.tmp) en “C:\Users\AppData\Local\Temp” y suelta el ejecutable de la siguiente etapa ‘STOREM~2.exe.’

Luego, dependiendo de la configuración de extracción seleccionada por el operador; el sistema infectado puede reiniciarse y agrega una nueva clave de registro para eliminar la carpeta temporal cuando la computadora se reinicia.

El ejecutable eliminado es un descargador que obtiene un archivo PNG de una URL codificada y lo convierte en un archivo DLL ofuscado que es la carga útil de IceXLoader.

Después de descifrar la carga útil, el cuentagotas realiza comprobaciones para asegurarse de que no se esté ejecutando dentro de un emulador y espera 35 segundos antes de ejecutar el cargador de malware para evadir las zonas de pruebas.

Finalmente, IceXLoader se inyecta en el proceso STOREM~2.exe mediante el vaciado de procesos.

El nuevo malware IceXLoader

Con el primer lanzamiento de IceXLoader, la versión 3.3.3 se copia a sí mismo en dos directorios con el nombre del apodo del operador y luego recopila la siguiente información sobre el host y la extrae al C2:

- dirección IP

- UUID

- mombre de usuario y nombre de la máquina

- versión del sistema operativo Windows

- productos de seguridad instalados

- presencia de .NET Framework v2.0 y/o v4.0

- información de hardware

- marca de tiempo

Para garantizar la persistencia entre reinicios, el cargador de malware también crea una nueva clave de registro en: “HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run”.

Para la evasión, utiliza un método de aplicación de parches en memoria en AMSI.DLL sin pasar por la interfaz de análisis antimalware de Microsoft Windows utilizada por Windows Defender y otros productos de seguridad.

Los comandos soportados por el cargador son los siguientes:

- detener la ejecución

- recopilar información del sistema y filtrar a C2

- mostrar cuadro de diálogo con el mensaje especificado

- reiniciar IceXLoader

- enviar una solicitud GET para descargar un archivo y ábralo con “cmd/ C”

- enviar una solicitud GET para descargar un ejecutable para ejecutarlo desde la memoria

- cargar y ejecutar un ensamblado .NET

- cambiar el intervalo de señalización del servidor C2

- actualizar IceXLoader

- eliminar todas las copias del disco y deja de ejecutar

Minerva informa que los piratas informáticos detrás de esta campaña no están interesados en proteger los datos robados, ya que se puede acceder a la base de datos SQLite que contiene la información robada en la dirección C2.

La base de datos expuesta contiene registros correspondientes a miles de víctimas que contienen una combinación de infecciones de PC domésticas y corporativas.

Los investigadores de seguridad han informado a las empresas afectadas sobre la exposición, pero la base de datos se actualiza diariamente con nuevas entradas.