En 1936, en la Universidad de Cambridge, el joven matemático Alan Turing ideó el principio fundamental de la computadora moderna: La idea de controlar las operaciones de la computadora por medio de un programa de instrucciones programadas y almacenadas en la memoria.

Esta idea abstracta, no se convirtió en realidad hasta después de la vital contribución de Turing a la victoria del frente aliado en la Segunda Guerra Mundial.

Algunos meses antes del comienzo de la guerra, Turing se centró en el problema de descifrar Enigma. La Armada alemana adoptó Enigma en 1926, seguida por el Ejército alemán en 1928 y la Fuerza aérea alemana en 1935.

El tablero de conexiones visible en la fotografía de la máquina Enigma (en la parte delantera, debajo del teclado) se agregó en 1930 para mejorar la seguridad y eso proporcionó un aumento astronómico en su complejidad.

El operador de la máquina Enigma escribió el mensaje alemán claro en el teclado. Cada vez que presionaba una tecla, se encendía una letra en un panel de luz de 26 bombillas y estos mensajes constituían la forma cifrada del mensaje.

Cada vez que el operador presionaba una tecla, el cableado interno de la máquina se alteraba, gracias a tres ruedas giratorias que formaban el corazón de la máquina: El resultado fue que si el operador tecleaba repetidamente A (por ejemplo) se iluminaba una sucesión de letras diferentes.

Ese mensaje cifrado, se transmitia al destinatario previsto. En el extremo receptor, el texto cifrado se tecleaba en una máquina Enigma configurada exactamente de la misma manera que la del remitente y las letras del texto sin formato se encendían en las lámparas.

Alan Turing: Historia completa, estudios y pensamientos filosóficos

En 1932, la Oficina de cifrado de Polonia descifró Enigma y leyó el tráfico militar alemán con regularidad. A partir de 1938, los polacos utilizaron un aparato electromecánico llamado “bomba” precursor de la “bomba de Bletchley Park”.

La bomba no tuvo en cuenta el tablero de conexiones del Enigma y cuando el 1 de Enero de 1939, los alemanes aumentaron el papel del tablero de conexiones, la efectividad de la bomba se vio gravemente comprometida.

En julio de 1939, los polacos invitaron a miembros de los servicios de inteligencia británicos y franceses a una reunión cerca de Varsovia. Los polacos mostraron todo lo que sabían y mostraron todo lo que tenían a estos; incluidas una réplica de la máquina Enigma y la “bomba”.

Durante varios meses de 1940, los británicos y los polacos colaboraron: Tratamos [a Turing] como a un colega más joven que se había especializado en lógica matemática y recién comenzaba en criptología.

No sabían que Turing, ya había ideado el brillante método de lidiar con el tablero de conexiones en el que se basó la bomba británica.

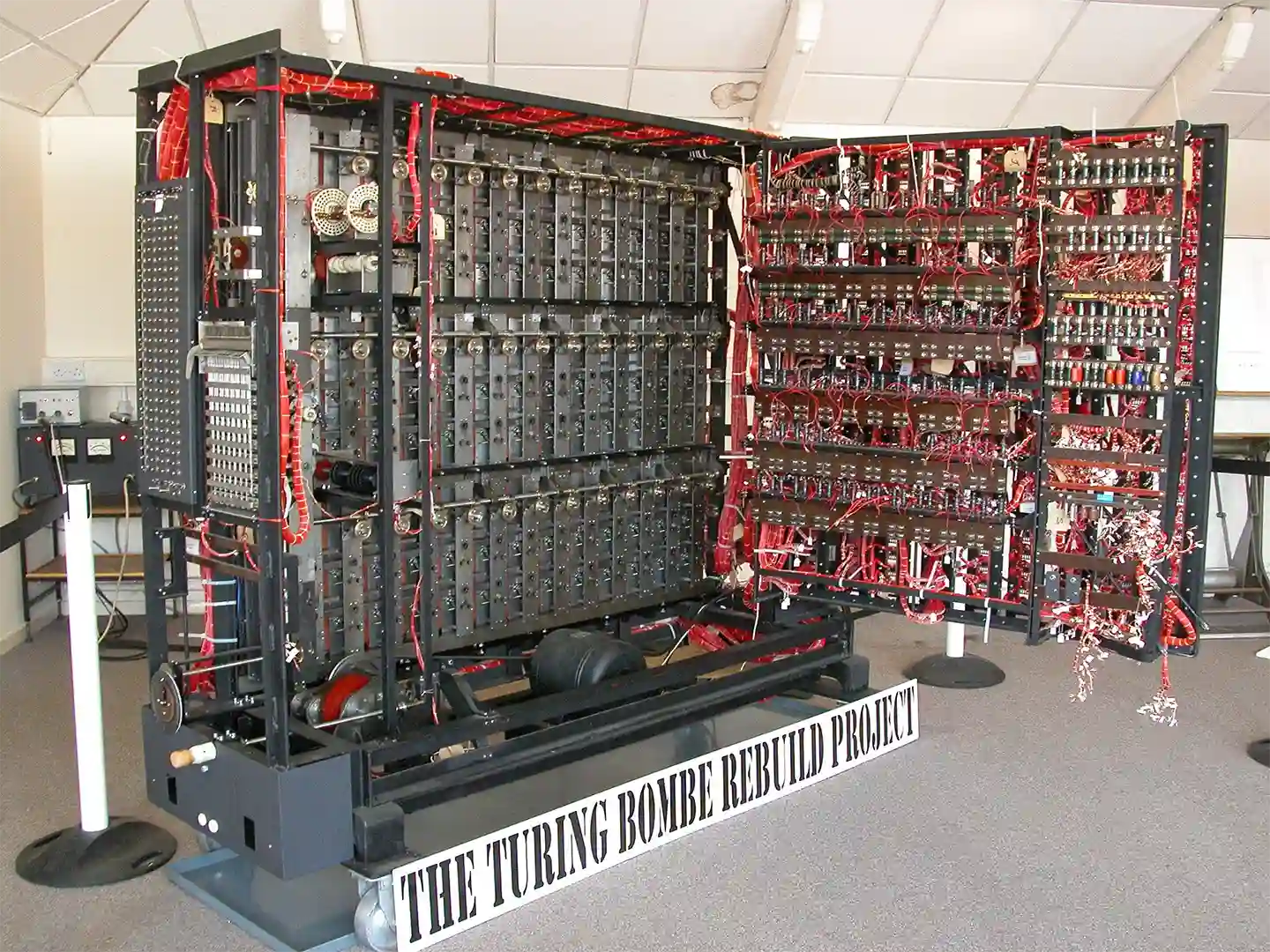

Harold ‘Doc’ Keen, de la British Tabulating Machine Company, manejó la parte de ingeniería del diseño de la bomba. En su forma más evolucionada, la bomba contenía treinta y seis réplicas de máquinas Enigma formadas por dieciséis kilómetros de cable y un millón de conexiones soldadas.

El prototipo, llamado Victory se instaló en Marzo de 1940 en el cuartel general de descifrado de códigos de Gran Bretaña, Bletchley Park (BP).

Una forma mejorada, que incluía los aportes de Gordon Welchman. Entró en funcionamiento en Agosto de 1940. En Noviembre de 1941 ya existían quince bombas y para el final de la guerra, se habían llegado a construir varios cientos de ellas.

En 1942, BP decodificó alrededor de 39.000 mensajes de Enigma cada mes, aumentando a aproximadamente 84.000 cada mes en el Otoño de 1943.

Durante 1940, BP leyó el tráfico de la Fuerza Aérea Alemana en grandes cantidades pero el tráfico naval, incluidos los mensajes más importantes hacia y desde las manadas de submarinos en el Atlántico Norte, permanecia oculto.

Si se pudiera romper ese tráfico, se conocerían las posiciones de las agrupaciones de submarinos y los convoyes que traían alimentos, materias primas y otros suministros a través del Atlántico desde América del Norte.

Cuando Turing se instaló en BP en Septiembre de 1939, no se estaba trabajando en la versión Naval de Enigma, puesto que se consideraba una máquina indescifrable.

Según Alexander (cuya historia del ataque a Naval Enigma fue escrito al final de la guerra pero mantenido en secreto por el gobierno británico por entonces) dijó: Turing primero se interesó en el problema de la máquina Naval Engima porque nadie más estaba haciendo nada al respecto y el quería trabajar en ello, por si solo.

Este tráfico, el naval, era absolutamente crucial para poder modificar el rumbo de la Segunda Guerra Mundial. Pero era cuasi imposible de romper porque el remitente cifraba la configuración del mensaje, el trío de letras que denotan las posiciones de las tres ruedas de la máquina Enigma al comienzo del mensaje mediante dos métodos diferentes para finalmente transmitirlo al remitente.

La configuración del mensaje se cifraba una vez por medio de la propia máquina Enigma, como era habitual y otra vez a mano, utilizando una tabla de pares de letras entregada a los operadores. Denominadas tablas de bigramas en BP y esas tablas, cambiaban regularmente.

A finales de 1939, Turing descubrió cómo funcionaba ese complicado sistema: Una notable pieza de criptoanálisis.

Sin embargo, su descubrimiento, no pudo usarse para leer el tráfico naval hasta que se conocieron las tablas de bigramas. En este punto, los descifradores dependían de la Royal Navy.

Gracias a varios “pellizcos” de materiales de los barcos alemanes permitió que el Hut 8 de Turing ganase lentamente el control del código durante 1940 y 1941. La capacidad del Hut 8 para descifrar los mensajes de los submarinos tuvo un efecto inmediato.

Durante Junio de 1941, cuando se leyó el tráfico actualmente por primera vez, los desvíos basados en los descifrados de Hut 8 fueron tan exitosos que los submarinos del Atlántico Norte no lograron ver ni a un solo convoy durante los primeros 23 días del mes.

Aunque la batalla de Hut 8 con los submarinos fue un sube y baja (durante once meses en 1942, las mejoras a Enigma significaron que Hut 8 no podía leer el tráfico de los submarinos del Atlántico Norte), entonces, la inteligencia de los descifradores de la Naval Enigma jugó un papel crucial en el lucha por la supremacía en el Atlántico Norte.

La capacidad de romper los mensajes de los submarinos tuvo un efecto inmediato.

Durante junio de 1941, cuando se leyó el tráfico actualmente por primera vez, los desvíos basados en los descifrados de Hut 8 fueron tan exitosos que los submarinos del Atlántico Norte no vieron un solo convoy durante los primeros veintitrés días del mes.

Aunque la batalla de Hut 8 con los submarinos fue un sube y baja (durante once meses en 1942, las mejoras a Enigma significaron que Hut 8 no podía leer el tráfico de submarinos del Atlántico Norte), la inteligencia de los descifrados de Naval Enigma jugó un papel crucial en el lucha por la supremacía en el Atlántico Norte.

La capacidad de romper los mensajes de los submarinos tuvo un efecto inmediato. Durante junio de 1941, cuando se leyó el tráfico actualmente por primera vez, los desvíos basados en los descifrados de Hut 8 fueron tan exitosos que los submarinos del Atlántico Norte no vieron un solo convoy durante los primeros veintitrés días del mes.

Aunque la batalla de Hut 8 con los submarinos fue un sube y baja (durante once meses en 1942, las mejoras a Enigma significaron que Hut 8 no podía leer el tráfico de submarinos del Atlántico Norte), la inteligencia de los descifrados de Naval Enigma jugó un papel crucial en el lucha por la supremacía en el Atlántico Norte.

Durante 1942, Turing trabajó con la Sección de Investigación de BP en el nuevo problema de Tunny la máquina utilizada por el ejército alemán para cifrar mensajes de teleimpresora.

Los mensajes de Tunny se interceptaron por primera vez en junio de 1941 y no fue hasta mediados de 1942, que se leyó el tráfico actualizado de Tunny, utilizando un método inventado por Turing y conocido simplemente como Turingery.

Tunny se utilizó con preferencia a Enigma para el cifrado de señales de alto nivel, por ejemplo, los mensajes de Hitler y miembros del Alto Mando alemán. Sobre la base del éxito de Turing, otros miembros de la Sección de Investigación diseñaron los métodos para atacar a Tunny que finalmente se implementaron en Colossus.

Colossus fue la primera computadora electrónica (colossus se instaló en BP dos años antes de que la primera máquina estadounidense comparable, la ENIAC, estuviera operativa).

Diseñado por el ingeniero telefónico Thomas Flowers, Colossus se usó desde febrero de 1944 para leer el invaluable tráfico de Tunny. El momento de los aterrizajes del día D se basó en la inteligencia producida por Colossus.

Colossus no era como una computadora moderna. Para configurar la máquina para cada nuevo trabajo, era necesario cambiar parte del cableado de la máquina manualmente, por medio de interruptores y enchufes.

La idea clave de almacenar programas de instrucciones en la memoria, ahora casi tan familiar para nosotros como la rueda, fue de Turing.

Flowers declaró: Una vez que Colossus estuvo en funcionamiento (probando por primera vez que la maquinaria de computación electrónica digital a gran escala era factible) solo era cuestión de que Turing esperase la oportunidad de poner su idea en práctica.

En 1945, en el Laboratorio Nacional de Física, Turing elaboró un diseño innovador para una computadora electrónica con programa almacenado que se llamaría Motor de Computación Automática o también conocido, como ACE.

En esas mismas fechas, otros que conocían la investigación de Turing de 1936, también fueron capaces de establecer la conexión entre la electrónica y la idea del programa almacenado.

La carrera de posguerra entre el equipo de trabajo de Turing -desde Londres- y el equipo de trabajo dirigido por Max Newman (su amigo y ex-colega de Bletchley) -desde Manchester- finalizó en 1948.

El 21 de Junio de 1948, el equipo de Max Newman logró ejecutar el primer programa en un prototipo de computadora digital con un programa almacenado electrónico.

Sin lugar a dudas, un auténtico comienzo de una nueva era.